Estamos en el siglo XXI y a nadie le sorprende la cantidad de estafadores que existen en Internet... hasta que dicho estafador se hace con tu teléfono a distancia. Es entonces cuando las alarmas se disparan. ¿Qué hacer? ¿Cómo evitar que alguien acceda a tu teléfono de forma remota? Empieza por evitar que esto ocurra, y nosotros te ayudaremos por el camino. Dicho esto, sigue nuestra guía para conocer las formas en que algunos pueden estafarte para acceder a tu dispositivo móvil y cómo protegerte.

Estadísticas de seguridad móvil

La seguridad móvil se está poniendo muy seria a medida que usamos más y más aplicaciones, lo que desgraciadamente significa más posibilidades de que algo vaya mal. Con los dispositivos móviles convirtiéndose en el principal objetivo de los hackers, las estadísticas en torno a la seguridad móvil dan un poco de miedo y la cuestión de cómo evitar que alguien acceda a tu teléfono de forma remota es más importante que nunca:

- Lo creas o no, más de 75% de aplicaciones móviles tienen al menos un problema de seguridad, lo que podría poner en peligro tu información personal, y aproximadamente una de cada cuatro aplicaciones móviles tiene un fallo de seguridad importante que podría dar lugar a grandes filtraciones de datos. Además, más de la mitad de los dispositivos Android siguen funcionando con software de hace al menos dos años, lo que los convierte en blanco fácil de problemas de seguridad conocidos.

- Las aplicaciones empresariales son tres veces más probabilidades de fugas en comparación con otras aplicaciones, lo que es una mala noticia tanto para tus datos personales como para los del trabajo.

- Ni siquiera las aplicaciones con cinco o diez millones de descargas son inmunes. alrededor de 50% de ellos tienen al menos un fallo de seguridad.

- A enorme 80% de sitios de phishing están diseñados para dirigirse a usuarios móviles, lo que demuestra lo arriesgado que puede ser hacer clic en esos enlaces poco fiables, y en solo los primeros meses de 2023 se detuvieron casi 5 millones de ataques relacionados con malware, adware y riskware para móviles.

- Ha habido un 51% aumento en el número de muestras únicas de malware para móviles detectadas, lo que significa que la amenaza está creciendo rápidamente.

- Acerca de 43% de móviles comprometidos dispositivos fueron tomados por completo, incluso sin estar jailbroken o rooteados. ¡Eso es un salto de 187% desde el año pasado!

- Vulnerabilidades críticas en Android han disparado por 138%lo que demuestra que sigue siendo uno de los objetivos favoritos de los ciberdelincuentes.

¿Puede alguien acceder a tu teléfono de forma remota?

La respuesta más breve es: sí, pueden. Si se trata de alguien en quien confías, puedes utilizar la opción "Buscar mi" de tu iPhone o conseguir una aplicación fiable de terceros. En todos los demás casos, es posible que no tengas suerte, ya que hay demasiada gente que podría querer acceder a tu teléfono sólo para estafarte, y es posible que aún no sepas cómo evitar que alguien refleje tu teléfono. Pero más sobre esto a continuación.

¿Cómo puede alguien tener acceso remoto a tu teléfono?

Por desgracia, los estafadores tienen muchas formas de acceder a tu teléfono de forma remota. Puntos Wi-Fi desprotegidos, enlaces poco fiables, alguien que se hace pasar por tu amigo en las redes sociales... las posibilidades son infinitas, pero hoy nos centraremos en las más comunes.

Malware

El malware, abreviatura de software malicioso, es un verdadero quebradero de cabeza en lo que respecta a la seguridad móvil. Básicamente, es peligroso porque puede permitir a los hackers hacerse con el control de tu teléfono a través de descargas sospechosas o adjuntos de correo electrónico. Una vez que se cuela, suele funcionar silenciosamente en segundo plano, permitiendo que los hackers te espíen, roben tu información personal y ni siquiera te enteres de que está ocurriendo.

El spyware, por ejemplo, es un tipo de malware que puede rastrear lo que escribes, hacer capturas de pantalla e incluso espiar tus mensajes y contactos. Y fíjate en esto: según un informe reciente de AV-TEST, sólo en 2023 aparecieron alrededor de 1,4 millones de nuevas muestras de malware para Android. ¡Qué miedo!

WiFi sin protección

Utilizar redes Wi-Fi públicas, especialmente las que no están bien protegidas, es como dejar la puerta abierta de par en par a los ciberdelincuentes. Los hackers pueden crear fácilmente redes Wi-Fi falsas que parecen legítimas, pero que en realidad son trampas: es lo que se llama un ataque "man-in-the-middle". Una vez que te conectas, pueden fisgonear todo lo que envía tu teléfono, como tus contraseñas y otra información sensible. Un estudio realizado por CISA en 2023 demostró que más de la mitad (54%) de los ciberataques a dispositivos móviles están relacionados con conexiones Wi-Fi no seguras.

Phishing

El phishing sigue siendo una de las principales tácticas de los piratas informáticos que quieren entrar en tu teléfono. Envían correos electrónicos o textos falsos que parecen proceder de fuentes legítimas, engañándole para que haga clic en enlaces o descargue archivos adjuntos. Estos enlaces a menudo conducen a sitios web falsos diseñados para robar su información personal o desencadenar descargas de malware.

A veces, los piratas informáticos pueden incluso acceder directamente a tu teléfono convenciéndote de que les entregues tus credenciales o aprovechando fallos de software, y el Anti-Phishing Working Group informó de un aumento del 35% en los ataques de phishing en 2023 en comparación con el año anterior.

Aplicaciones nocivas

No todas las aplicaciones son seguras, y descargar una sin haber hecho los deberes puede poner tu teléfono en grave peligro, así que los temores de "¿puede un hacker controlar mi teléfono?" no carecen de razón. Las aplicaciones dañinas a menudo se hacen pasar por legítimas, pero pueden robar tus datos, rastrear tu ubicación o incluso abrir una puerta trasera para que los hackers puedan accede a tu teléfono de forma remota a través de un ordenador.

Algunas también pueden pedir demasiados permisos que en realidad no necesitan para su supuesto propósito, comprometiendo aún más tu seguridad. Para minimizar estos riesgos, descarga solo aplicaciones de tiendas de aplicaciones oficiales, lee los comentarios de los usuarios y ten cuidado con los permisos que concedes durante la instalación.

Aplicaciones de control parental como uMobix

Aplicaciones de control parental y vigilancia, como uMobixsuelen estar pensadas para ayudar a los padres a vigilar las actividades de sus hijos. Pero, estas aplicaciones también pueden ser objeto de abuso por alguien con malas intenciones, como un estudio de 2023 por la Electronic Frontier Foundation (EFF) encontró que más de 25% de aplicaciones de control parental tenían fallos de seguridad que podrían ser explotados para el acceso no autorizado - así que si usted piensa que puede un hacker controlar mi teléfono a través de una aplicación parental, entonces... es una preocupación legítima en este caso.

Sin embargo, para un padre, el uso de una aplicación de control parental es absolutamente legal y razonable, incluso - saber lo que su hijo está haciendo en estos días es una necesidad. uMobix le da actualizaciones en tiempo real sobre las llamadas, textos, actividad en redes sociales, y la ubicación GPS, por lo que siempre sabe lo que su hijo está haciendo en línea. Puedes utilizar más de 40 funciones: ver fotos y vídeos e incluso todo lo que escriben, incluidas las contraseñas. La aplicación es discreta, se configura en unos 10 segundos y funciona tanto en dispositivos Android como iOS. Con su panel de control fácil de usar, es una forma económica y eficaz de asegurarse de que su hijo se mantiene seguro y utiliza su dispositivo de forma responsable.

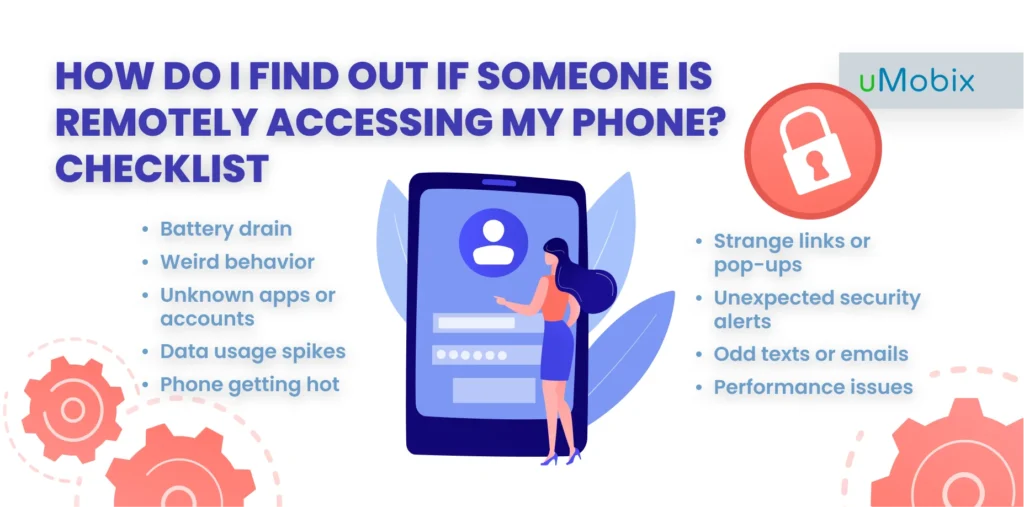

¿Cómo puedo saber si alguien está accediendo remotamente a mi teléfono? Lista de comprobación

¿Alguna vez has tenido ese momento en el que parece que tu teléfono no funciona bien y no sabes por qué? Puede que no se trate sólo de un fallo aleatorio: alguien podría estar manipulando tu teléfono de forma remota sin que te des cuenta. Es una idea bastante espeluznante, pero detectar las señales a tiempo y aprender cómo evitar que alguien refleje tu teléfono puede ayudarte a controlar las cosas antes de que se salgan de control:

- Agotamiento de la batería: ¿Has notado que tu batería se agota más rápido de lo habitual? Comprueba qué aplicaciones o procesos consumen más energía.

- Comportamiento extraño: Si tu teléfono funciona muy despacio, se bloquea constantemente o se reinicia de forma aleatoria, es posible que algo esté fallando.

- Aplicaciones o cuentas desconocidas: Comprueba regularmente las aplicaciones instaladas en tu teléfono y comprueba si han aparecido otras nuevas o desconocidas. Además, asegúrate de que todas las cuentas vinculadas a tu dispositivo son las que realmente utilizas y reconoces; esto te ayudará a dormir mejor por la noche y a deshacerte de pensamientos como "¿cómo puedo saber si alguien tiene acceso a mi teléfono?".

- Picos de uso de datos: Vigila tu consumo de datos para detectar picos extraños. Si notas que ciertas aplicaciones consumen muchos datos, especialmente cuando no las estás usando, puede ser señal de alguna actividad en segundo plano.

- El teléfono se calienta: Si tu teléfono se calienta incluso cuando no lo estás usando, podría deberse a procesos en segundo plano o posiblemente a software malicioso ejecutándose sin tu consentimiento.

- Enlaces extraños o ventanas emergentes: Tenga cuidado con las redirecciones inesperadas, las ventanas emergentes o las URL extrañas que aparecen en su navegador.

- Alertas de seguridad inesperadas: Presta atención a cualquier notificación de seguridad, como cambios de contraseña o inicios de sesión desde lugares desconocidos.

- Textos o correos electrónicos extraños: Ten cuidado si recibes mensajes de texto o correos electrónicos que no recuerdas haber enviado, sobre todo si contienen enlaces o archivos adjuntos extraños.

- Problemas de rendimiento: Si tu teléfono funciona inusualmente lento o se bloquea con más frecuencia de lo habitual, podría deberse a aplicaciones o software maliciosos que afectan a su rendimiento.

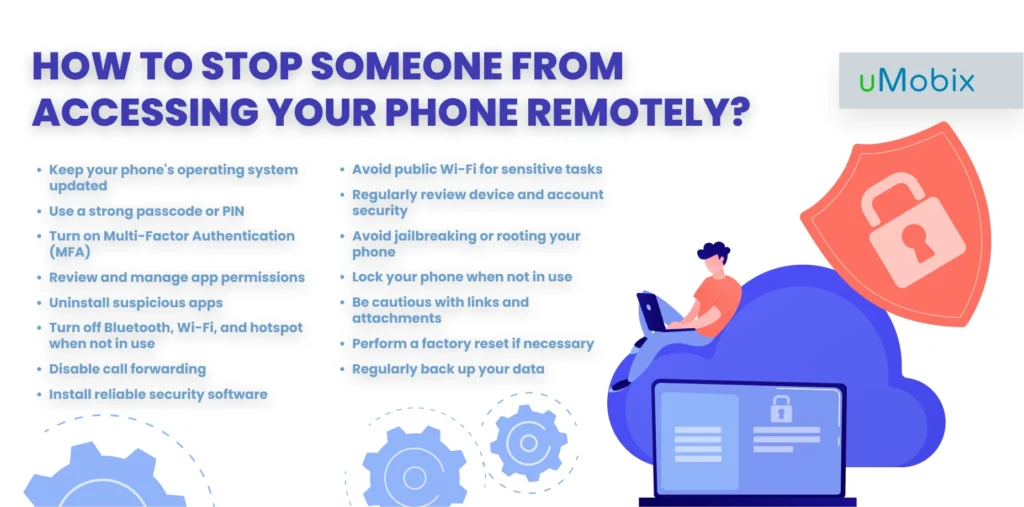

¿Cómo impedir que alguien acceda a tu teléfono de forma remota?

El león, la bruja y la audacia... Ya sabes cómo dice el refrán. Así que, si estás indignado por dicha audacia y te agarras a las perlas proverbiales intentando encontrar una solución a cualquier intento de estafa, ¡estamos aquí para ti! Esta lista de comprobación te servirá de guía para asegurarte de mantener a raya a todos los estafadores (y lejos de ti), de modo que no te martirices constantemente con la idea de "cómo averiguo si alguien está accediendo remotamente a mi teléfono":

Mantén actualizado el sistema operativo de tu teléfono

Asegúrate de mantener actualizado el sistema operativo de tu teléfono. Las actualizaciones no son sólo nuevas funciones, también corrigen agujeros de seguridad que los hackers podrían aprovechar.

Utilice un código de acceso o PIN seguro

Establece un código de acceso o PIN fuerte y complejo para tu teléfono. Mezcla números, letras y caracteres especiales, y evita opciones obvias como tu cumpleaños o patrones sencillos.

Activar la autenticación multifactor (MFA)

Activa la autenticación multifactor para todas las cuentas vinculadas a tu teléfono. La autenticación multifactor añade una capa extra de seguridad al requerir una segunda forma de verificación además de tu contraseña, lo que hace mucho más difícil que alguien pueda entrar.

Revisar y gestionar los permisos de las aplicaciones

Es una buena idea comprobar regularmente los permisos que has concedido a tus aplicaciones. Revisa la configuración de tus aplicaciones y revoca los permisos que te parezcan excesivos o innecesarios, especialmente los de las aplicaciones que no utilices a menudo. Esto limita el acceso de las aplicaciones a tu teléfono.

Desinstalar aplicaciones sospechosas

Si detectas alguna aplicación que te parezca desconocida o fuera de lugar, lo mejor es desinstalarla. Podrían ser dañinas y dar acceso no autorizado a tu dispositivo.

Desactivar Bluetooth, Wi-Fi y Hotspot cuando no se utilicen

Se explica por sí mismo, no hay mucho que decir aquí aparte de que esta es una forma sencilla de reducir los riesgos de seguridad, ya que estas características pueden ser explotadas si se dejan activadas.

Desactivar el desvío de llamadas

Asegúrate de que el desvío de llamadas está desactivado para evitar que tus llamadas y mensajes se redirijan a otros números sin tu conocimiento.

Instale un software de seguridad fiable

Utiliza aplicaciones antivirus o antimalware de confianza para reforzar la seguridad de tu teléfono, de modo que todas las preguntas del tipo "¿cómo puedo saber si alguien está accediendo a mi teléfono de forma remota?" queden rápidamente obsoletas. Estas aplicaciones pueden detectar y prevenir amenazas, y realizar análisis periódicos te ayudará a mantener tu dispositivo a salvo de software malicioso.

Evite el Wi-Fi público para tareas delicadas

Tenga cuidado al utilizar una red Wi-Fi pública para actividades delicadas. Si no tiene más remedio, considere la posibilidad de utilizar una red privada virtual (VPN) para cifrar su conexión y proteger sus datos de posibles fisgones.

Revisar periódicamente la seguridad de dispositivos y cuentas

Tómate un momento de vez en cuando para comprobar la configuración de seguridad de tu dispositivo y revisar la lista de dispositivos registrados en tus cuentas. Elimina los que no reconozcas para mantener el control de tus cuentas.

Evita hacer Jailbreaking o Rooting a tu teléfono

Evita hacer jailbreak o rootear tu teléfono. Puede desactivar funciones de seguridad importantes y hacer que tu dispositivo sea más vulnerable.

Bloquee el teléfono cuando no lo utilice

Bloquea siempre el teléfono con un código de acceso o autenticación biométrica, incluso si sólo lo vas a dejar un minuto.

Cuidado con los enlaces y archivos adjuntos

Desconfía de hacer clic en enlaces o descargar archivos adjuntos de fuentes desconocidas o no fiables. Podrían ser intentos de phishing o contener malware que podría poner en peligro tu teléfono.

Realice un restablecimiento de fábrica si es necesario

Si crees que tu teléfono puede estar en peligro, haz primero una copia de seguridad de tus datos importantes y luego realiza un restablecimiento de fábrica. Esto restaurará tu teléfono a su estado original y ayudará a eliminar cualquier amenaza potencial.

Haga copias de seguridad periódicas

Acostúmbrate a hacer copias de seguridad periódicas de tus datos en un servicio seguro en la nube o en un almacenamiento externo. Las copias de seguridad encriptadas ofrecen una protección adicional, garantizando que tu información importante esté a salvo incluso si le ocurre algo a tu dispositivo.

Conclusión

Y ahí lo tienes: las formas más comunes que tienen los estafadores de obtener acceso remoto a tu teléfono y todas las formas posibles de detenerlos. ¿Y cómo saber si alguien tiene acceso a su teléfono ahora? Entre todas las formas que aprendiste en nuestro artículo, siempre puedes usar uMobix como una de las opciones más confiables para adelantarte a cualquier estafa. Te deseamos mucha suerte a la hora de protegerte a ti y a tu dispositivo, ¡y esperamos que siempre estés a salvo!

Últimas entradas

- How to Find Deleted Reels on Instagram: 5 Methods That Actually Work

- Cómo ver Historias eliminadas en Instagram: 6 métodos de trabajo (2026)

- Cómo ver mensajes no enviados en Instagram: 5 métodos probados (2026)

- Facebook Location Tracker: ¿Cómo encontrar la ubicación por cuenta de Facebook?

- Regístrese para recibir llamadas y mensajes spam: Guía de seguridad